Netzwerk- und Containersicherheit auf Enterprise-Level für Kubernetes

Im vergangenen Jahr haben wir von copebit unseren Kunden dabei geholfen, mit unserer Unterstützung zahlreiche Container- und Kubernetes-basierte Anwendungen zu entwickeln. Im Laufe dieser Projekte hat sich unsere Expertise in der Entwicklung von unternehmensgerechten Container-Fundamenten mit Schwerpunkt auf Sicherheit, hoher Automatisierung und optimaler Leistung vertieft. In Zusammenarbeit mit unserem Partner Isovalent bringen wir Netzwerk- und Sicherheitslösungen für Container auf ein hohes Niveau.

eBPF

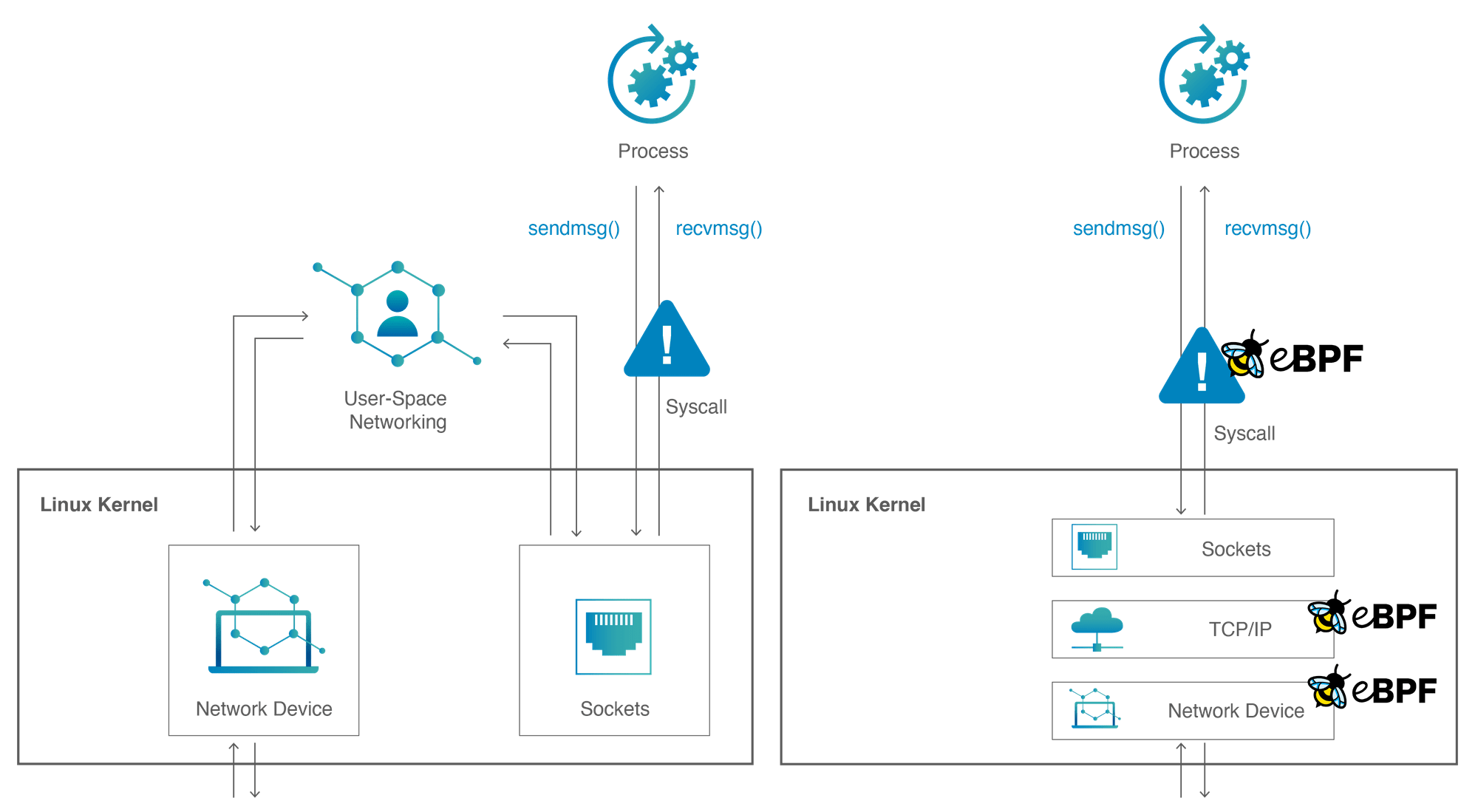

Die Gründer von Isovalent, die auch zu den Erfindern von eBPF gehören, sind tief in der Netzwerk-, Sicherheits- und Linux-Kernel-Entwicklung verwurzelt. Ihre Erfahrung mit grossen Kunden hat gezeigt, dass die traditionelle Container-Network-Interface-Methode (CNI), die zwischen Kernel und Userspace oszilliert, die Leistung beeinträchtigt und nur begrenzte Funktionalität bietet. Indem sie ihr Fachwissen in eBPF genutzt haben, haben sie eine bahnbrechende Lösung entwickelt, die den Linux-Kernel programmierbar macht. Dieser Ansatz hat nicht nur zur Entwicklung aussergewöhnlicher Funktionen geführt, sondern bildet auch das Grundelement der Container-Lösungen von Isovalent.

Bei copebit liegt der Schwerpunkt auf der Zusammenarbeit mit Kunden, um Cilium/Hubble als primäre CNI für Kubernetes-Umgebungen in Unternehmen einzuführen. Darüber hinaus befasst sich copebit auch mit Tetragon, um dessen robuste Sicherheitsfunktionen zu nutzen.

Cilium

Wenn Kubernetes in einer Cluster-Umgebung implementiert wird, ist eine robuste Netzwerkinfrastruktur erforderlich. Dazu gehören grundlegende Dinge wie Forwarding, Sicherheit, Load Balancing und Service Discovery. copebit nutzt traditionell Cloud-native CNI-Implementierungen, doch es setzt sich zunehmend die Erkenntnis durch, dass diese möglicherweise nicht die hohen Standards erfüllen, die von Unternehmenskunden erwartet werden. Viele dieser Dienste sind eng mit ihren jeweiligen Cloud-Plattformen verwoben. Diese Integration ist zwar oft vorteilhaft, bringt aber in Kubernetes-Umgebungen einzigartige Herausforderungen mit sich, wie z. B. die Erschöpfung von IP-Adressen und eine erhöhte Komplexität bei der Abgrenzung von Plattform- und Anwendungszuständigkeiten. Dies ist besonders in grösseren Unternehmen relevant, in denen mehrere Teams Container-Plattformen in grossem Umfang verwalten, was eine klare Trennung zwischen Plattform- und Anwendungsteams erfordert. Die Einführung von Cilium als CNI-Lösung bietet eine hocheffiziente und zuverlässige Alternative, die von grossen Unternehmen angenommen wird und innovative Funktionen bietet, die in herkömmlichen CNI-Angeboten nicht verfügbar sind.

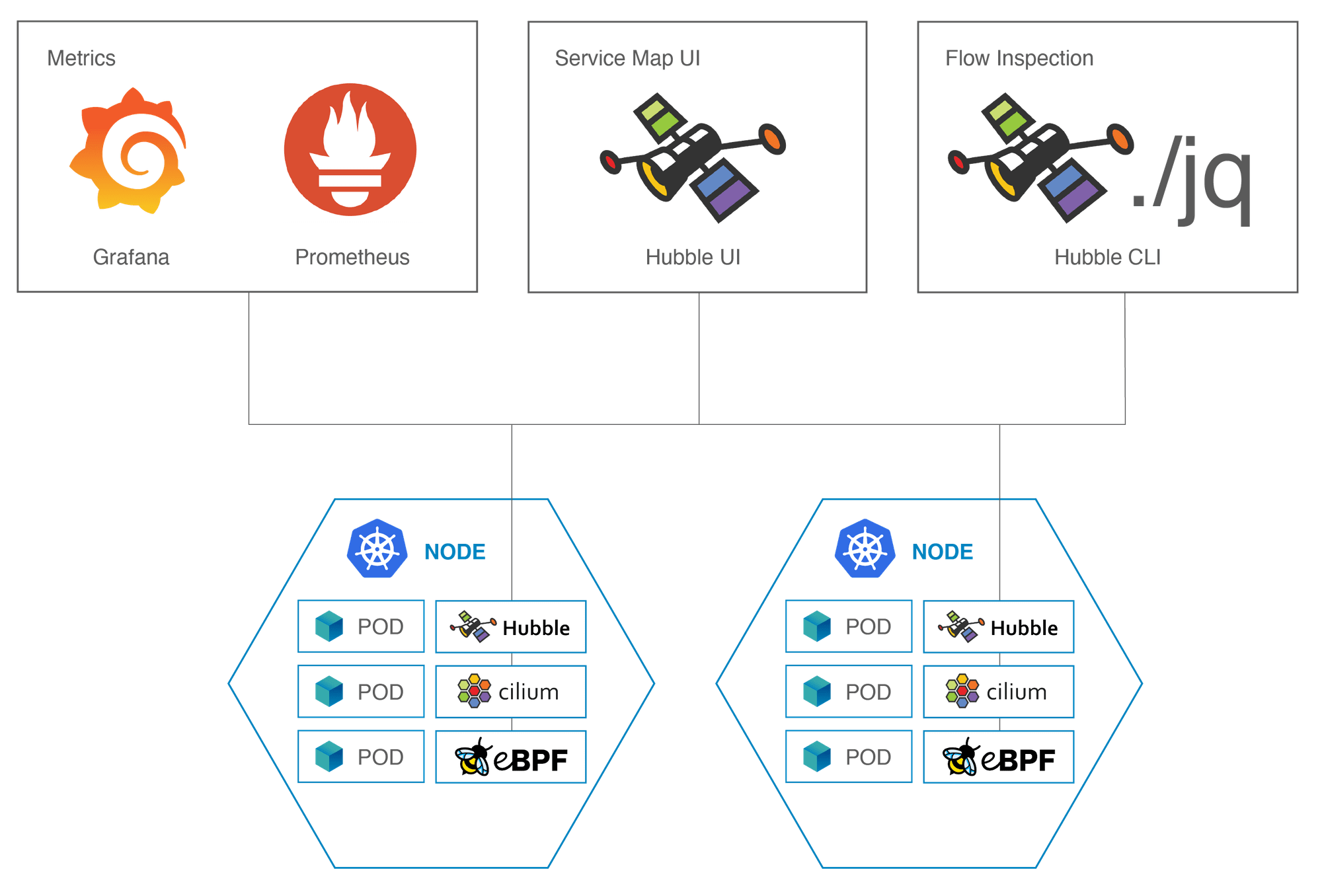

Hubble

Unternehmen müssen sich an branchenspezifische Vorschriften für die Sicherheit ihrer Anwendungen halten. Dies ist vor allem in Branchen mit strengen Standards wie dem Finanz- und Gesundheitswesen wichtig. Eine gängige Praxis in solchen Unternehmen ist die Implementierung von Netzwerkrichtlinien in ihren Kubernetes-Clustern, um den Datenverkehr zu steuern. Dies führt jedoch häufig zu Herausforderungen bei der Lösungsentwicklung, da Unsicherheiten über zulässige Protokolle und erforderliche Kommunikationsmuster bestehen, insbesondere wenn diese Richtlinien auf lang laufende Anwendungen angewendet werden. Hubble entpuppt sich als ideales Werkzeug, um alle Netzwerkaktivitäten innerhalb eines Kubernetes-Clusters zu beleuchten. Es protokolliert akribisch jedes übertragene Byte und zeigt es in der Hubble-Konsole an. So zeigt Hubble nicht nur den laufenden Datenverkehr auf, sondern identifiziert auch den, der durch Netzwerkrichtlinien blockiert wird. copebit rät ihren Kunden, die Netzwerkrichtlinien einsetzen, Hubble zu integrieren. Dies erhöht die Transparenz, erleichtert die Verwaltung von Netzwerkrichtlinien und bietet umfassende Einblicke in die Traffic-Muster des Clusters.

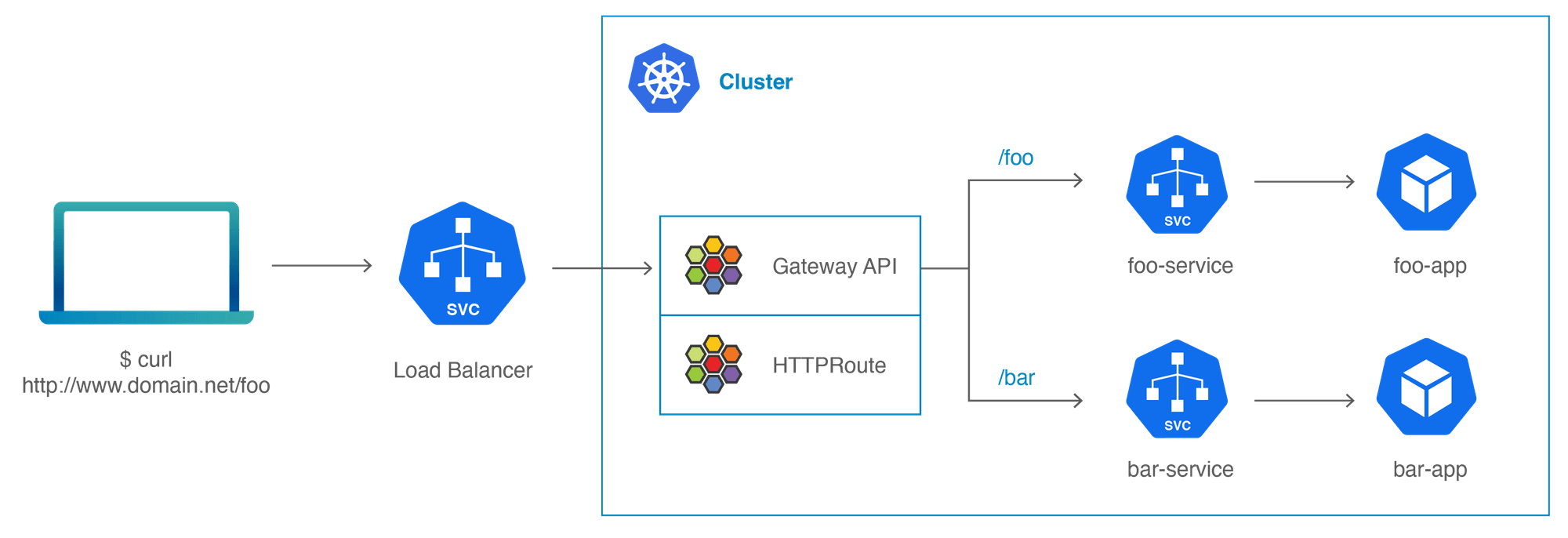

Ingress und Service Mesh mit Cilium

Anwendungen, die auf externe Cluster zugreifen müssen, benötigen bestimmte offene Ports oder Pfade. In der Vergangenheit wurde dies mit NodePorts, Load Balancern und Ingresses erreicht. Cilium verbessert diesen Prozess, indem es überlegene Leistung und Sicherheit bietet.

Der fortschrittliche integrierte Ingress von Cilium arbeitet direkt im Kernel-Space mit eBPF. Dieser Ansatz steigert nicht nur die Leistung, sondern macht auch einen zusätzlichen Ingress-Controller eines Drittanbieters überflüssig. Wichtig ist, dass die Kompatibilität mit standardmässigen Kubernetes-Dienstkonfigurationen erhalten bleibt.

Für diejenigen, die ein Service Mesh in Betracht ziehen, stellt Cilium eine effiziente Lösung dar. Sie macht die Notwendigkeit von Sidecars bei der Implementierung von mTLS zwischen Microservices überflüssig. Das Service Mesh von Cilium bietet diese Funktionalität ohne Sidecars, zusammen mit HTTP-Routing und aussergewöhnlicher Sichtbarkeit und Beobachtbarkeit.

Bei copebit haben wir umfassendes Know-how bei der Integration dieser beiden wichtigen Cilium-Funktionen entwickelt.

Erweiterte Container

Anwendung und Vorteile von Isovalent Tetragon für verbesserte Client Security in copebit’s Kubernetes Services

Isovalent Tetragon, ein innovatives eBPF-basiertes Sicherheitstool, bietet copebits Kunden einen strategischen Vorteil bei der Absicherung ihrer Kubernetes-Cluster. Tetragon arbeitet auf der Kernel-Ebene und bietet eine unvergleichliche Echtzeitüberwachung und Kontrolle der Interaktionen zwischen Anwendung und Kernel. Seine heuristische Analysefähigkeit identifiziert effizient Muster, die auf Sicherheitsrisiken hinweisen, und ermöglicht copebit, seinen Kunden einen proaktiven Verteidigungsmechanismus anzubieten. Dieser Ansatz verbessert die Containersicherheit erheblich und übertrifft herkömmliche Methoden wie Zutrittskontrollen und Scanning-Tools, um copebits Kunden sofortigen und umfassenden Schutz vor neuen Bedrohungen zu bieten.

Die wichtigsten Vorteile für copebits Kunden:

1. Sicherheitseinblicke in Echtzeit: Mit Tetragons Überwachung auf Kernel-Ebene erhalten Kunden sofortigen Einblick in ihre Kubernetes-Umgebungen und können so Bedrohungen schnell erkennen und darauf reagieren.

2. Erweiterte Threat Prevention: Dank der heuristischen Analyse von Tetragon kann copebit potenzielle Bedrohungen frühzeitig erkennen und den Kunden proaktive Massnahmen zum Schutz ihrer Geschäftsabläufe anbieten.

3. Vereinfachtes Sicherheitsmanagement: Die Implementierung von Tetragon integriert und rationalisiert Sicherheitsprozesse und reduziert die Komplexität der Verwaltung von multiplen Sicherheitslösungen für Kunden.

4. Massgeschneiderte Sicherheitsstrategien: Die Anpassungsfähigkeit von Tetragon ermöglicht es copebit, für jeden Kunden massgeschneiderte Sicherheitsstrategien zu entwickeln, die sich an seinen individuellen Geschäftsanforderungen und Sicherheitszielen orientieren.

5. Umfassende Sicherheitsabdeckung: Durch die Kombination von Tetragon mit bestehenden Sicherheitstools bietet copebit seinen Kunden eine vielschichtige und effektive Sicherheitsstrategie, die einen robusten Schutz in einer dynamischen Bedrohungslandschaft gewährleistet.

Die Integration von Isovalent Tetragon in das Serviceangebot von copebit verbessert die Fähigkeit des Unternehmens, massgeschneiderte, umfassende und proaktive Sicherheitslösungen zu liefern, die sicherstellen, dass die Anwendungen und Infrastrukturen der Kunden sicher und widerstandsfähig gegenüber sich entwickelnden Cyber-Bedrohungen bleiben.

Kubernetes und Isovalent

copebit bietet eine Reihe von Lösungen, die AWS EKS und Kubernetes nutzen. Diese Lösungen umfassen jetzt vorinstalliertes Cilium, Hubble und Tetragon. Als offizieller Partner von Isovalent ist copebit auch in der Lage, die Enterprise-Lösungen von Isovalent anzubieten.

Call to Action

Erfahren Sie hier mehr über unser Paketangebot für AWS EKS, auch mit einer Cilium-Option, das bereits ab 9’500 CHF erhältlich ist.